一、这次要解的不是一个点,而是一整条链

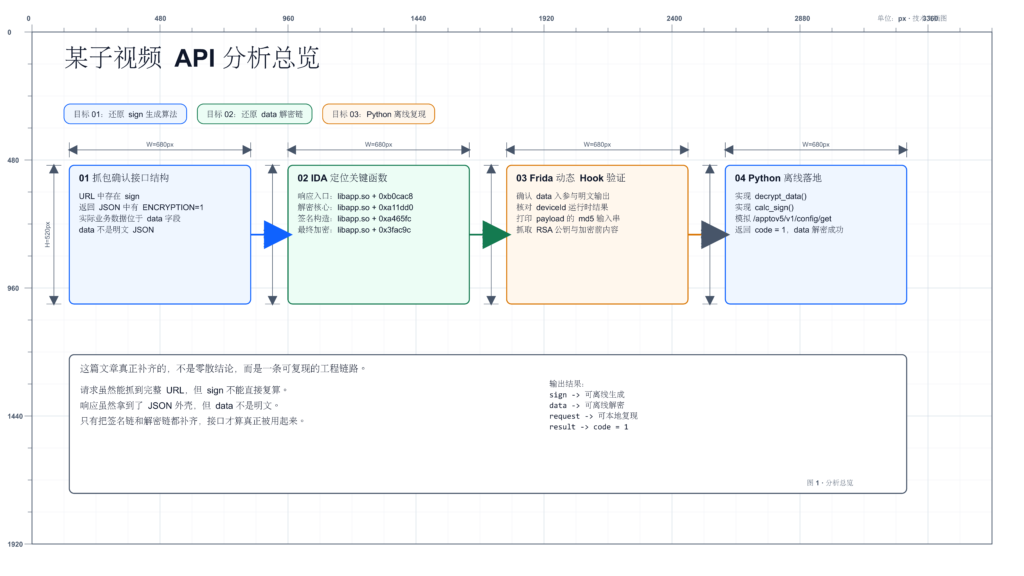

这次分析的目标很明确:把某子视频 APP 里一条接口调用链完整拆开。具体有四件事要做。

1. 找出 URL 里sign 的生成算法。

2. 找出接口返回里 data 的解密算法。

3. 用 Python 把 sign 和 data 两套逻辑离线实现出来。

4. 直接模拟请求 /apptov5/v1/config/get,确认整个流程能独立跑通。

如果只拿到抓包,事情其实只做了一半。因为请求虽然能看到完整 URL,但 sign 不能复算;响应虽然能拿到 JSON 外壳,但真正的业务内容藏在 data 里,而且还不是明文。要把它真正用起来,必须把签名和解密两端都补齐。

二、调试环境

– Frida 版本:16.5.6

– IDA Pro 版本:9.1

本内容需要登录后查看